Практично скрізь, куди ви йдете, є мережа WiFi, до якої ви можете підключитися. Чи є це вдома, в офісі або в місцевому кафе, є безліч мереж WiFi. Кожна мережа WiFi налаштована з певною мережевою безпекою, або відкритою для всіх, для доступу або надзвичайно обмеженою, де можуть підключатися лише певні клієнти.

Коли справа доходить до безпеки Wi-Fi, є дійсно тільки кілька варіантів у вас є, особливо якщо ви створюєте домашню бездротову мережу. Три великі протоколи безпеки сьогодні - це WEP, WPA і WPA2. Двома великими алгоритмами, які використовуються з цими протоколами, є TKIP і AES з CCMP. Нижче я детальніше поясню деякі з цих концепцій.

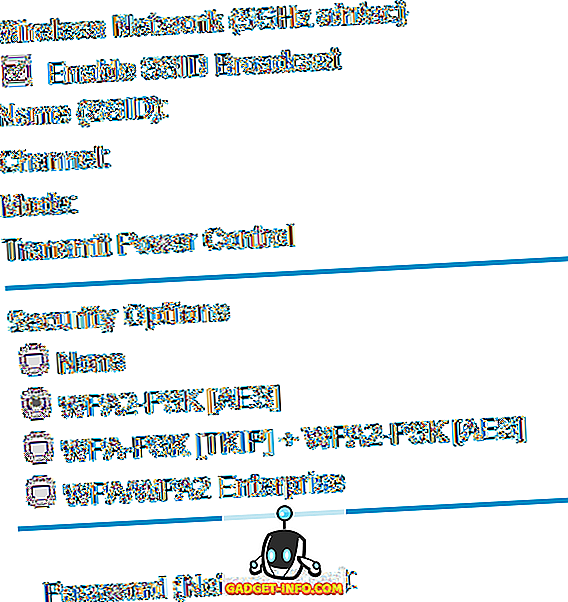

Який варіант безпеки можна вибрати?

Якщо ви не дбаєте про всі технічні подробиці, що стоять за кожним з цих протоколів, і просто хочете знати, який саме вибрати для бездротового маршрутизатора, то перевірте список нижче. Це рейтинг від найбільш безпечних до найменш захищених. Чим більш безпечний варіант ви можете вибрати, тим краще.

Якщо ви не впевнені, що деякі пристрої зможуть підключитися за допомогою найбільш безпечного методу, я пропоную включити його, а потім перевірте, чи є якісь проблеми. Я подумав, що кілька пристроїв не підтримуватимуть найвищу шифрування, але з подивом з'ясували, що вони добре підключені.

- Підприємство WPA2 (802.1x RADIUS)

- WPA2-PSK AES

- WPA-2-PSK AES + WPA-PSK TKIP

- WPA TKIP

- WEP

- Відкрити (без захисту)

Варто зауважити, що WPA2 Enterprise не використовує попередньо розділені ключі (PSK), але замість цього використовує протокол EAP і вимагає сервер ADI для аутентифікації, використовуючи ім'я користувача і пароль. PSK, який ви бачите з WPA2 і WPA, в основному є ключем бездротової мережі, який потрібно ввести під час першого підключення до бездротової мережі.

WPA2 Enterprise є набагато складнішим для налаштування і зазвичай виконується тільки в корпоративних середовищах або в домашніх умовах, що володіють технічно підкованими власниками. Практично, ви зможете вибрати тільки з варіантів 2 до 6, хоча більшість маршрутизаторів тепер навіть не мають можливості для WEP або WPA TKIP більше, тому що вони небезпечні.

Огляд WEP, WPA та WPA2

Я не збираюся заглиблюватися в технічні деталі кожного з цих протоколів, тому що ви можете легко скористатися ними для отримання більшої кількості інформації. В основному, бездротові протоколи безпеки сталися з кінця 90-х років і розвивалися з тих пір. На щастя, лише кілька протоколів були прийняті, і тому набагато легше зрозуміти.

WEP

Конфіденційність WEP або Wired Equivalent Privacy була випущена ще в 1997 році разом зі стандартом 802.11 для бездротових мереж. Вона повинна була забезпечити конфіденційність, яка була б еквівалентна такої для дротових мереж (звідси і назва).

WEP почав з 64-бітним шифруванням і зрештою пройшов шлях до 256-бітного шифрування, але найпопулярнішою реалізацією в маршрутизаторах було 128-бітове шифрування. На жаль, дуже скоро після введення WEP, дослідники безпеки виявили кілька уразливостей, які дозволили їм зламати ключ WEP протягом декількох хвилин.

Навіть з оновленнями та виправленнями протокол WEP залишався вразливим і легко проникав. У відповідь на ці проблеми Альянс WiFi запровадив WPA або WiFi Protected Access, який був прийнятий у 2003 році.

WPA

WPA фактично мав на увазі лише проміжний засіб, доки вони не могли завершити роботу WPA2, яка була введена в 2004 році, і зараз є стандартом, який зараз використовується. WPA використовував протокол TKIP або Temporal Key Integrity, щоб забезпечити цілісність повідомлення. Це було відмінним від WEP, який використовував CRC або Cyclic Redundancy Check. TKIP був набагато сильніше, ніж CRC.

На жаль, щоб підтримувати сумісність, WiFi Alliance запозичила деякі аспекти від WEP, що також призвело до того, що WPA також була небезпечною для TKIP. WPA включала нову функцію під назвою WPS (WiFi Protected Setup), яка дозволила користувачам легше підключати пристрої до бездротового маршрутизатора. Тим не менш, це закінчилося тим, що уразливості, які дозволили дослідникам безпеки зламати WPA ключ протягом короткого періоду часу також.

WPA2

WPA2 став доступним ще в 2004 році і був офіційно необхідний до 2006 року. Найбільше зміна між WPA та WPA2 полягала у використанні алгоритму шифрування AES з CCMP замість TKIP.

У WPA AES є необов'язковим, але в WPA2 AES є обов'язковим і TKIP є необов'язковим. З точки зору безпеки, AES набагато безпечніше, ніж TKIP. У WPA2 було виявлено деякі проблеми, але вони є лише проблемами в корпоративних середовищах і не стосуються домашніх користувачів.

WPA використовує або 64-бітний, або 128-бітовий ключ, найпоширенішим є 64-бітний для домашніх маршрутизаторів. WPA2-PSK та WPA2-Personal є взаємозамінними.

Отже, якщо вам треба пам'ятати щось із усього цього, це таке: WPA2 є найбезпечнішим протоколом і AES з CCMP є найбільш безпечним шифруванням. Крім того, WPS має бути вимкнено, оскільки дуже легко зламати PIN-код маршрутизатора, який потім можна використовувати для підключення до маршрутизатора. Якщо у Вас виникли питання, не соромтеся коментувати. Насолоджуйтесь!